F5 BIG-IP, ağda bir router (yönlendirici) gibi davranmanın ötesinde, tam teşekküllü bir Full Proxy (veya Reverse Proxy) olarak çalışır. Bunun siber güvenlik açısından anlamı şudur: İstemci (Client) hiçbir zaman arka plandaki gerçek sunucuyla (Backend Server/Node) doğrudan TCP bağlantısı kurmaz. İstemci F5 ile konuşur, F5 ise istemci adına gidip sunucuyla konuşur.

Bu mimari bize muazzam bir Topoloji Gizleme (Topology Hiding) avantajı sağlar. Dışarıdaki bir saldırgan, içerideki ağ bloğumuzu, kaç tane sunucumuz olduğunu veya sunucuların gerçek IP adreslerini bilemez. Sadece F5’in dışarıya açtığı Virtual Server IP’sini görür. İşte bu illüzyonu yaratan temel mekanizma Destination NAT’tır.

2. Ağ Topolojimiz

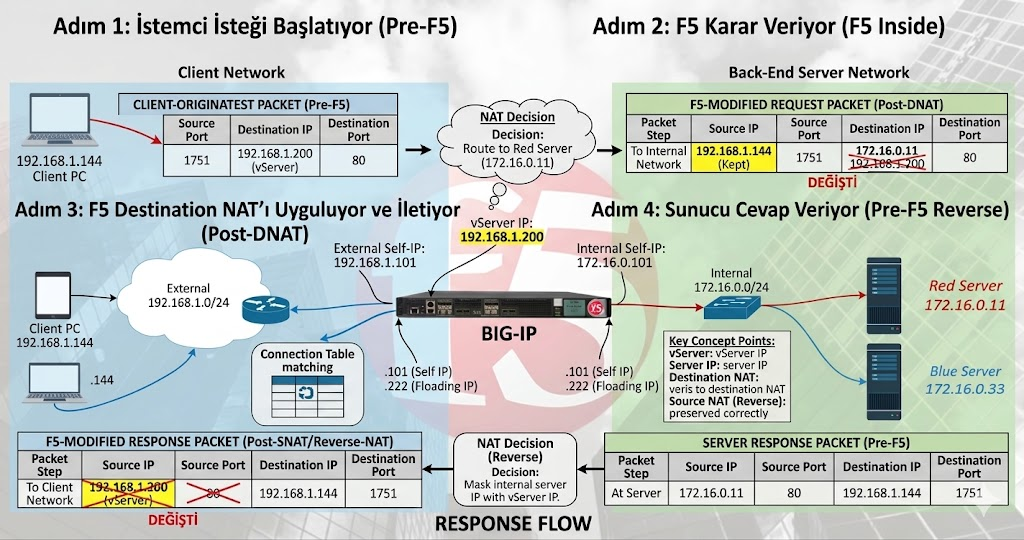

Senaryomuzu daha iyi anlamak için örnek bir mimari üzerinden ilerleyelim:İstemci (Client): 192.168.1.144 (Dış ağda, servise erişmek isteyen kullanıcı)F5 Virtual Server (VIP): 192.168.1.200 (F5 üzerinde yapılandırılmış, dışarıya hizmet veren IP)Arka Plan Sunucuları (Pool Members): 172.16.0.11 (Red Server), 172.16.0.22 (Green), 172.16.0.33 (Blue)3. İstek Akışı (Request Flow): İstemciden SunucuyaBir kullanıcı web tarayıcısına sitemizin adresini yazdığında ağ seviyesinde olaylar şu şekilde gelişir:Paketin Yola Çıkışı: İstemci, rastgele bir kaynak portundan (örn: 1751) hedef IP olarak bildiği tek adres olan F5 VIP adresine (192.168.1.200), HTTP portundan (80) bir SYN paketi gönderir.Kaynak: 192.168.1.144:1751Hedef: 192.168.1.200:80F5’in Araya Girmesi ve NAT Kararı: Paket F5’e ulaştığında, F5 paketi açar ve V2. Ağ Topolojimiz

Senaryomuzu daha iyi anlamak için örnek bir mimari üzerinden ilerleyelim:

- İstemci (Client):

192.168.1.144(Dış ağda, servise erişmek isteyen kullanıcı) - F5 Virtual Server (VIP):

192.168.1.200(F5 üzerinde yapılandırılmış, dışarıya hizmet veren IP) - Arka Plan Sunucuları (Pool Members):

172.16.0.11(Red Server),172.16.0.22(Green),172.16.0.33(Blue)

3. İstek Akışı (Request Flow): İstemciden Sunucuya

Bir kullanıcı web tarayıcısına sitemizin adresini yazdığında ağ seviyesinde olaylar şu şekilde gelişir:

Hedef: 172.16.0.11:80 (DEĞİŞTİ)

Virtual Server konfigürasyonuna bakar. Arka plandaki yük dengeleme (Load Balancing) algoritmasını çalıştırır (örn: Round Robin) ve trafiği

172.16.0.11IP’li Red Server’a yönlendirmeye karar verir.Hedefin Değişmesi (Destination NAT): F5, paketi arka ağa (Internal Network) iletmeden önce paketin başlığını (header) manipüle eder. Hedef IP’yi VIP adresinden alır ve gerçek sunucunun adresiyle değiştirir.Kaynak:

192.168.1.144:1751(DEĞİŞMEDİ) Hedef:172.16.0.11:80(DEĞİŞTİ)

Paketin Yola Çıkışı: İstemci, rastgele bir kaynak portundan (örn: 1751) hedef IP olarak bildiği tek adres olan F5 VIP adresine (192.168.1.200), HTTP portundan (80) bir SYN paketi gönderir.

Kaynak: 192.168.1.144:1751

Hedef: 192.168.1.200:80

F5’in Araya Girmesi ve NAT Kararı: Paket F5’e ulaştığında, F5 paketi açar ve Virtual Server konfigürasyonuna bakar. Arka plandaki yük dengeleme (Load Balancing) algoritmasını çalıştırır (örn: Round Robin) ve trafiği 172.16.0.11 IP’li Red Server’a yönlendirmeye karar verir.

Hedefin Değişmesi (Destination NAT): F5, paketi arka ağa (Internal Network) iletmeden önce paketin başlığını (header) manipüle eder. Hedef IP’yi VIP adresinden alır ve gerçek sunucunun adresiyle değiştirir.

Kaynak: 192.168.1.144:1751 (DEĞİŞMEDİ)

Dikkat ederseniz F5 varsayılan durumda Kaynak IP’ye dokunmaz. Bu durum, arka plandaki sunucunun web loglarında (IIS, Apache, Nginx) veya WAF/SIEM loglarında gerçek kullanıcının IP adresini görmemizi sağlar. Olay müdahalesi (Incident Response) süreçleri için bu kritik bir gereksinimdir.